Como instalar y configurar Windows Server Update Services, Windows Server 2012 R2 (Parte 2).

En esta ocasión configuraremos el servicio Windows Server Update Services WSUS.

Como instalar y configurar Windows Server Update Services, Windows Server 2012 R2 (Parte 2).

En esta ocasión configuraremos el servicio Windows Server Update Services WSUS.

Autor

Germán Lagomarsino

german.lagomarsino@lynt.com.ar

Objetivo

En la siguiente nota tenemos como objetivo detallar el diseño de MBAM, y las decisiones del mismo, con el fin de implementar el servicio de Microsoft Bitlocker Administration and Monitoring sobre el cliente Bitlocker.

Introducción

Microsoft BitLocker Administración y Monitoreo (o sus siglas en Inglés MBAM) proporciona una interfaz de administración simplificada para el cifrado de unidad utilizando BitLocker. MBAM permite seleccionar las opciones de políticas de encriptación de BitLocker adecuadas a la organización para poder supervisar el cumplimiento del cliente con esas políticas e informar sobre el estado de cifrado de todos los equipos de la empresa o de un equipo individual. Además, puede acceder a la información de recuperación de claves cuando un usuario olvida su PIN o contraseña, o cuando cambia la información de la BIOS o el registro de inicio del equipo.

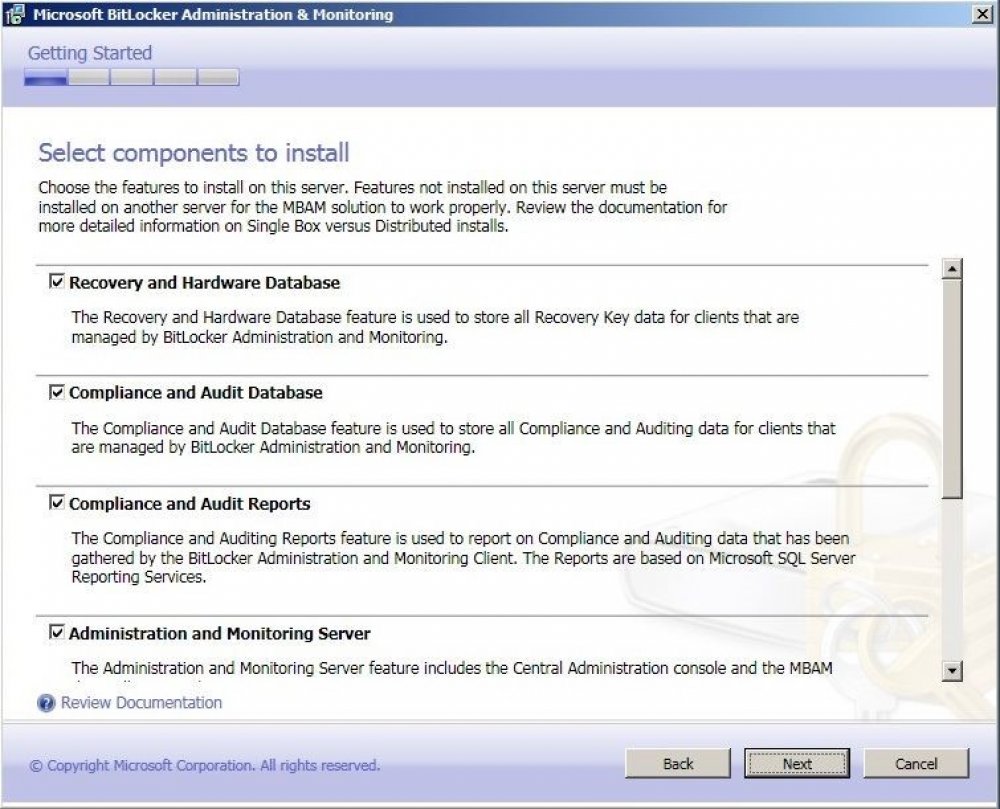

Arquitectura de MBAM

MBAM es una solución de administración y monitoreo de cifrado de datos con BitLocker cliente/servidor que se compone de seis features, los cuales se describen a continuación:

Administration and Monitoring Server: Es la consola de administración y servicios de monitorización web. La consola de gestión se utiliza para determinar el cumplimiento de normas y el estado de actividad de auditoría, gestión de la capacidad del hardware, acceso y recuperación de datos (por ejemplo, claves de recuperación de BitLocker).

Compliance Status Database: Almacena los datos de cumplimiento de normas para la administración de BitLocker y la supervisión de equipos cliente.

Recovery and Hardware Database: Almacena los datos de recuperación que se recopilan a partir de la administración de BitLocker y la supervisión de equipos cliente.

Self Service: Portal web donde los usuarios podrán tramitar su recovery key sin necesidad de contactarse con el helpdesk.

Compliance and Audit Reports: Utiliza SQL Server Reporting Services (SRS) para proporcionar la administración de BitLocker y los informes de seguimiento. Estos informes se pueden acceder desde la consola de administración o directamente desde el servidor de SRS.

Policy Template: Es la plantilla de Políticas de Grupo que determina la administración de BitLocker y vigila la aplicación de cifrado de unidad con BitLocker.

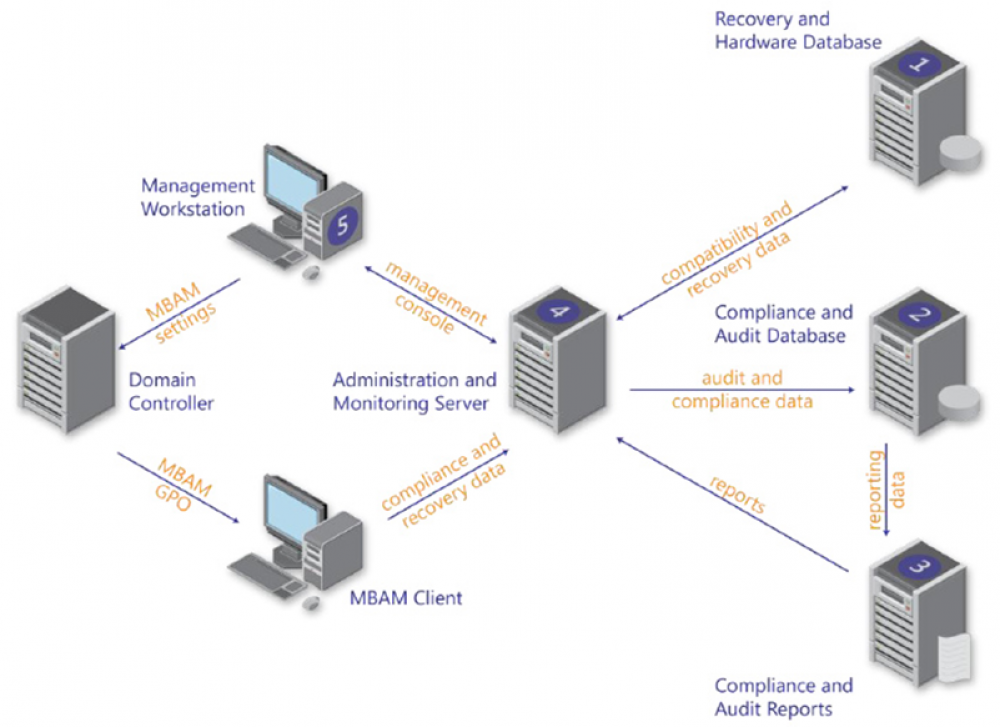

Imagen 1 Selección roles de MBAM.

Imagen 1 Selección roles de MBAM.

Por último se encuentra el cliente de MBAM el cual realiza las siguientes actividades:

-Utiliza las Políticas de Grupo definidas para aplicar el cifrado con BitLocker en los equipos cliente de la empresa.

-Recoge la clave de recuperación para los tres tipos de unidades que pueden ser cifradas con BitLocker: unidades del sistema operativo, de datos fijos y datos extraíbles (USB).

-Recopila la información de recuperación y la información de hardware del equipo cliente.

-Recopila los datos de cumplimiento del equipo y transfiere los datos al sistema de información.

Imagen 2: Arquitectura de MBAM.

Imagen 2: Arquitectura de MBAM.

Topología de servidores

Los roles que componen la arquitectura de MBAM pueden ser instalados cada uno en diferentes servidores o agrupados en menos servidores dependiendo de las necesidades de cada organización. Existen tres topologías posibles:

Topología de un servidor: Todos los roles se instalan en el mismo servidor. Esta topología es compatible, pero se reserva para los entornos de pruebas / demostración / entrenamiento o entornos en donde su funcionamiento va a ser limitado.

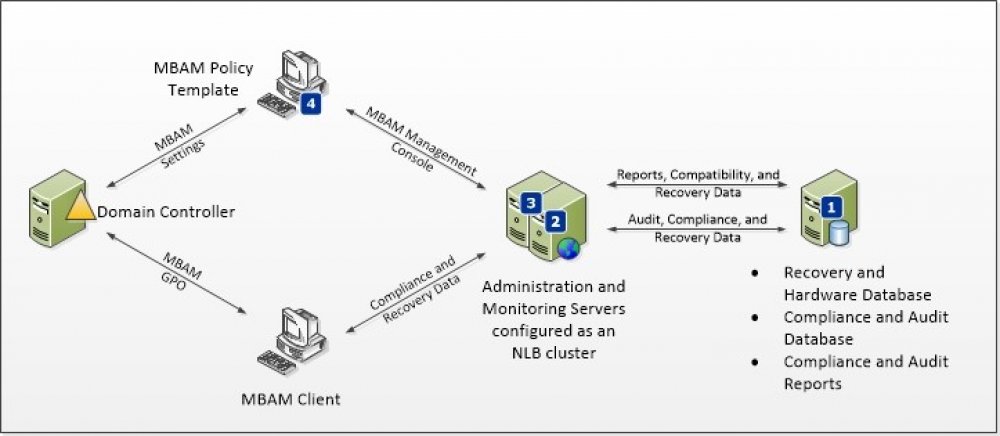

Topología de tres servidores: Los roles son distribuidos en tres servidores. Un equipo con el rol de Management Workstation (para administrar las políticas de MBAM), un servidor con el rol de Administration and Monitoring Server y un servidor donde se alojen las 3 bases de datos.

Imagen 3: Topología de tres servidores MBAM.

Imagen 3: Topología de tres servidores MBAM.

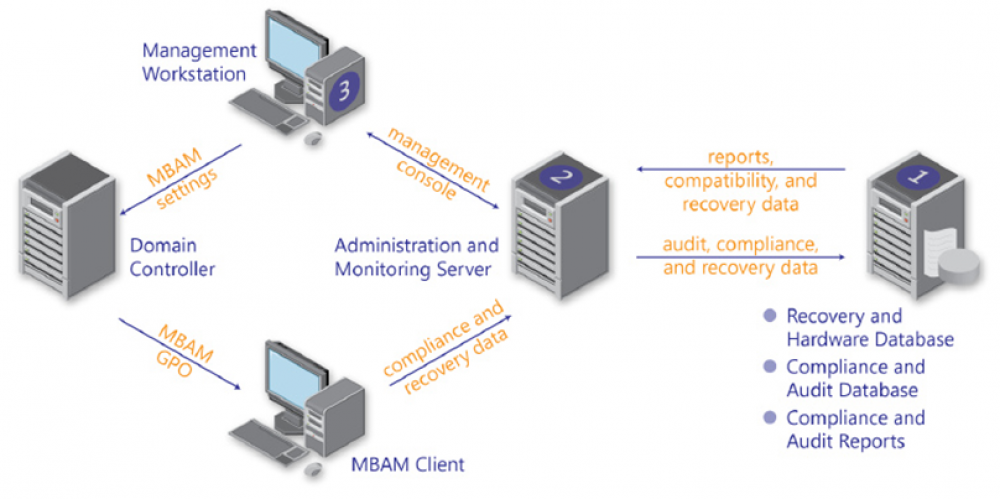

Topología de cinco servidores: Los roles son distribuidos en cinco servidores. Un equipo con el rol de Management Workstation (para administrar las políticas de MBAM), un servidor con el rol de Administration and Monitoring Server y un servidor para cada una de las bases de datos. Este tipo de topología se utiliza para empresas de gran tamaño (10.000 clientes aproximadamente).

Imagen 4: Topología de cinco servidores MBAM.

Imagen 4: Topología de cinco servidores MBAM.

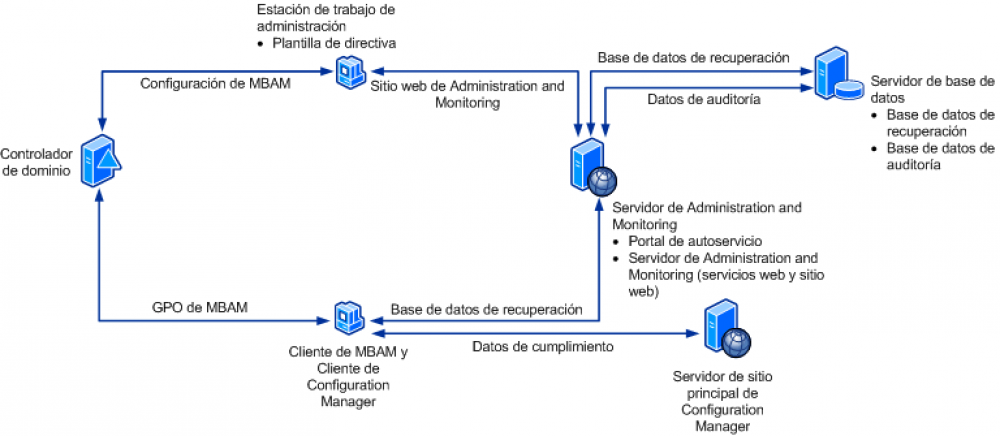

Topología de MBAM integrada a Configuration Manager: Los roles son distribuidos de la siguente manera, Un equipo con el rol de Management Workstation (para administrar las políticas de MBAM), un servidor con el rol de Administration and Monitoring Server, un servidor donde se alojen las 3 bases de datos y un Servidor de sitio principal de Configuration Manager (el cual recopila la información de inventario de hardware de los equipos cliente y se utiliza para notificar el cumplimiento de BitLocker de los equipos cliente).

Imagen 5: Topología de MBAM integrada a Configuration Manager.

La integración de MBAM se basa en un nuevo módulo de configuración que instala tres elementos en Configuration Manager 2007 o System Center 2012 Configuration Manager, que se describen detalladamente en las siguientes secciones:

-Administración de configuración deseada (DCM): consta de elementos de configuración y una línea de base

-Colección

-Informes

Elementos de Administración de configuración deseada (DCM).

La DCM instala una línea de base, denominada "Protección de BitLocker", que contiene dos elementos de configuración (CI): "Protección de BitLocker de la unidad del sistema operativo" y "Protección de BitLocker de unidades de datos fijas". La línea de base se implementa en la colección, que también se crea al instalar MBAM. Los dos elementos de configuración proporcionan la base para evaluar el estado de cumplimiento de los equipos cliente. Esta información se captura, almacena y evalúa en Configuration Manager. Los elementos de configuración se basan en los requisitos de cumplimiento para unidades de sistema operativo (OSD) y unidades de datos fijas (FDD). Los datos necesarios para los equipos implementados se recopilan para que pueda evaluarse el cumplimiento de esos tipos de unidad. De forma predeterminada, la línea de base evalúa el estado de cumplimiento cada 12 horas y envía los datos de cumplimiento a Configuration Manager.

Colección.

MBAM crea una colección denominada Equipos compatibles con MBAM. La línea de base de DCM está dirigida a los equipos cliente que se encuentran en esta colección. Se trata de una colección dinámica que, de forma predeterminada, se ejecuta cada 12 horas y evalúa la pertenencia. La pertenencia se basa en tres criterios:

-Es una versión compatible del sistema operativo Windows. Actualmente, MBAM solo admite Windows 7 Enterprise, Windows 7 Ultimate, Windows 8 Enterprise y Windows To Go, cuando Windows To Go se ejecuta en Windows 8 Enterprise.

-Es un equipo físico. No se admiten las máquinas virtuales.

-El Módulo de plataforma segura (TPM) está disponible. Se requiere una versión compatible de TPM 1.2 o posterior para Windows 7. Windows 8 y Windows To Go no requieren un TPM.

La colección se evalúa en todos los equipos y crea el subconjunto de equipos compatibles que proporciona la base de la evaluación de cumplimiento y de informes de la integración de MBAM.

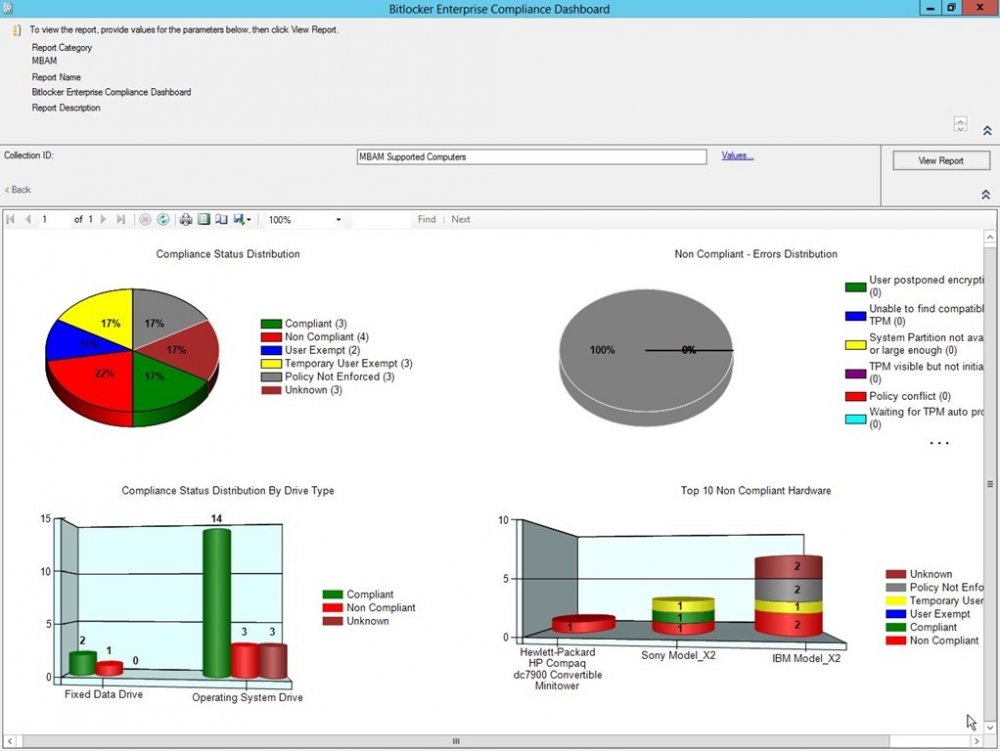

Informes.

Hay cuatro informes que puede utilizar para ver el cumplimiento. Estos son:

-Panel de cumplimiento de BitLocker Enterprise: ofrece a los administradores de TI tres vistas distintas de información en un solo informe: Distribución de estado de cumplimiento, No conforme: distribución de errores y Distribución de estado de cumplimiento por tipo de unidad. Las opciones de desglose del informe permiten a los administradores de TI hacer clic a través de los datos y ver una lista de equipos que coinciden con el estado seleccionado.

-Detalles de cumplimiento de BitLocker Enterprise: permite a los administradores de TI ver información acerca del estado de cumplimiento de cifrado de BitLocker de la empresa e incluye el estado de cumplimiento de cada equipo. Las opciones de desglose del informe permiten a los administradores de TI hacer clic a través de los datos y ver una lista de equipos que coinciden con el estado seleccionado.

-Cumplimiento del equipo de BitLocker: permite a los administradores de TI ver un equipo individual y determinar por qué se le atribuyó un determinado estado de conforme o no conforme. El informe también muestra el estado de cifrado de las unidades de sistema operativo (OSD) y unidades de datos fijas (FDD).

-Resumen de cumplimiento de BitLocker Enterprise: permite a los administradores de TI ver el estado de cumplimiento de la empresa con la directiva de MBAM. Se evalúa el estado de cada equipo y el informe muestra un resumen del cumplimiento de todos los equipos de la empresa conforme a la directiva. Las opciones de desglose del informe permiten a los administradores de TI hacer clic a través de los datos y ver una lista de equipos que coinciden con el estado seleccionado.

Imagen 6: Topología de MBAM integrada a Configuration Manager.

Imagen 6: Topología de MBAM integrada a Configuration Manager.

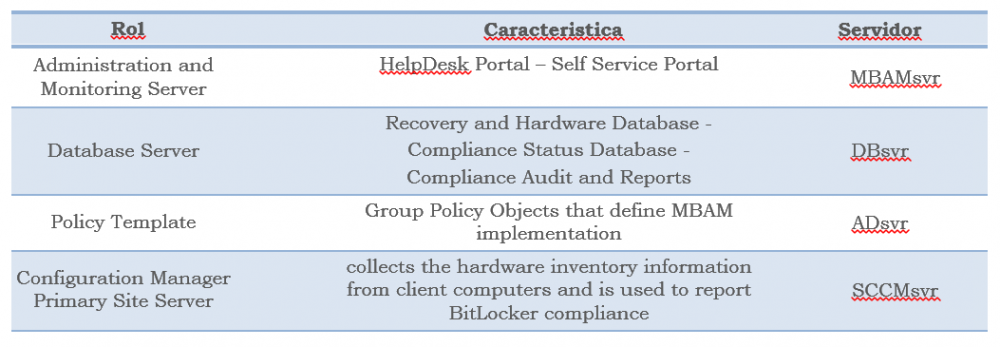

Definición de diseño de Bitlocker

Para nuestro escenario de pruebas vamos a utilizar una topología de MBAM integrada a Configuration Manager con las características de tres servidores más un Servidor de sitio principal de Configuration Manager. Se definió distribuir la instalación de la topología seleccionada en los siguientes servidores:

Cuadro 1

Cuadro 1

En la próxima nota comenzaremos a ver los prerrequisitos para la instalación de los roles de MBAM, en el entorno corporativo.

Como instalar y configurar Windows Server Update Services, Windows Server 2012 R2 (Parte 2).

En esta ocasión configuraremos el servicio Windows Server Update Services WSUS.

Como instalar y configurar Windows Server Update Services, Windows Server 2012 R2 (Parte 2).

En esta ocasión configuraremos el servicio Windows Server Update Services WSUS.

Como instalar y configurar Windows Server Update Services, Windows Server 2012 R2 (Parte 1).

En esta nueva serie de nots realizaremos la instalación y configuración del servicio WSUS

Como instalar y configurar Windows Server Update Services, Windows Server 2012 R2 (Parte 1).

En esta nueva serie de nots realizaremos la instalación y configuración del servicio WSUS

Implementación de Microsoft Bitlocker Administration and Monitoring 2.0

En esta nota se cuenta sobre los prerrequisitos necesarios de MBAM para la implementación.

Implementación de Microsoft Bitlocker Administration and Monitoring 2.0

En esta nota se cuenta sobre los prerrequisitos necesarios de MBAM para la implementación.